良さそう👀

ITインフラの“体調”を一元監視で早期に異常検知 https://t.co/TumixShIsb @PRTIMES_JPより

— adachin👾SRE (@adachin0817) February 26, 2024

皆さんお久しぶりです!1ヶ月ぶりのブログとなってしまいましたが、本日はなかなか面白いモニタリングツールを発見しました。

きっかけはXでの呟きからなのですが、メタップスホールディングスさんがSaaS向けイベントログの一元監視サービス「srest(スレスト)」をリリースされました。非常に気になっていたので使ってみようかなと思っていたところ!開発メンバーが「お初ですが、飲みいきましょう!」と誘われたので、いざ新大久保へ!

今日は「srest」というイベントログの一元化ツールを開発しているメンバーと新大久保でポッサム会!🇰🇷みんな超面白い方でした!来週辺りに個人でsrest触ってみてブログ書きやす!あざました!🙌@changgyo_so @sre_yamakita @iso_channel https://t.co/GTWAhpDvdf pic.twitter.com/labm7BDTv1

— adachin👾SRE (@adachin0817) March 15, 2024

メンバーはセールス担当@changgyo_soさん、新卒でマーケ担当 @iso_channel君、SREのマネージャー @sre_yamakitaさんと共に韓国料理を食べてきました。ポッサムが旨すぎる!そして皆さん超面白い方で盛り上がりが止まらない状態が続きました。韓国大好きマンな私にとって韓国の話をしたいところですが!

早速「srest」について概要や所感についてまとめていきたいと思います。

「srest」とは

https://srest.io/

https://meet.metaps.com/entry/2024/02/14/173113

- インフラの健康状態をリアルタイムで可視化

- SLOをダッシュボードで確認

- インフラ全体を瞬時に把握し、オブザーバビリティの実現を補助

- インフラ監視を担うエンジニアの日常業務を効率化

- イベントログを収集し一覧で表示

- まとめてプロジェクトを確認できるのと煩雑しにくくなる

- イベントログの保存で情報共有が活発化

- ダッシュボードで具体的なアラート条件を設定可能

- Slackやメールで通知される

- 料金

- 7月まで無料で利用可能(それ以降の金額は調整中)

- 連携できるサービス

- Datadog

- PagerDuty

- Sentry

- AWS

- CloudWatch

- ECS

- GuardDuty

- Health

- Inspector

- Security Hub

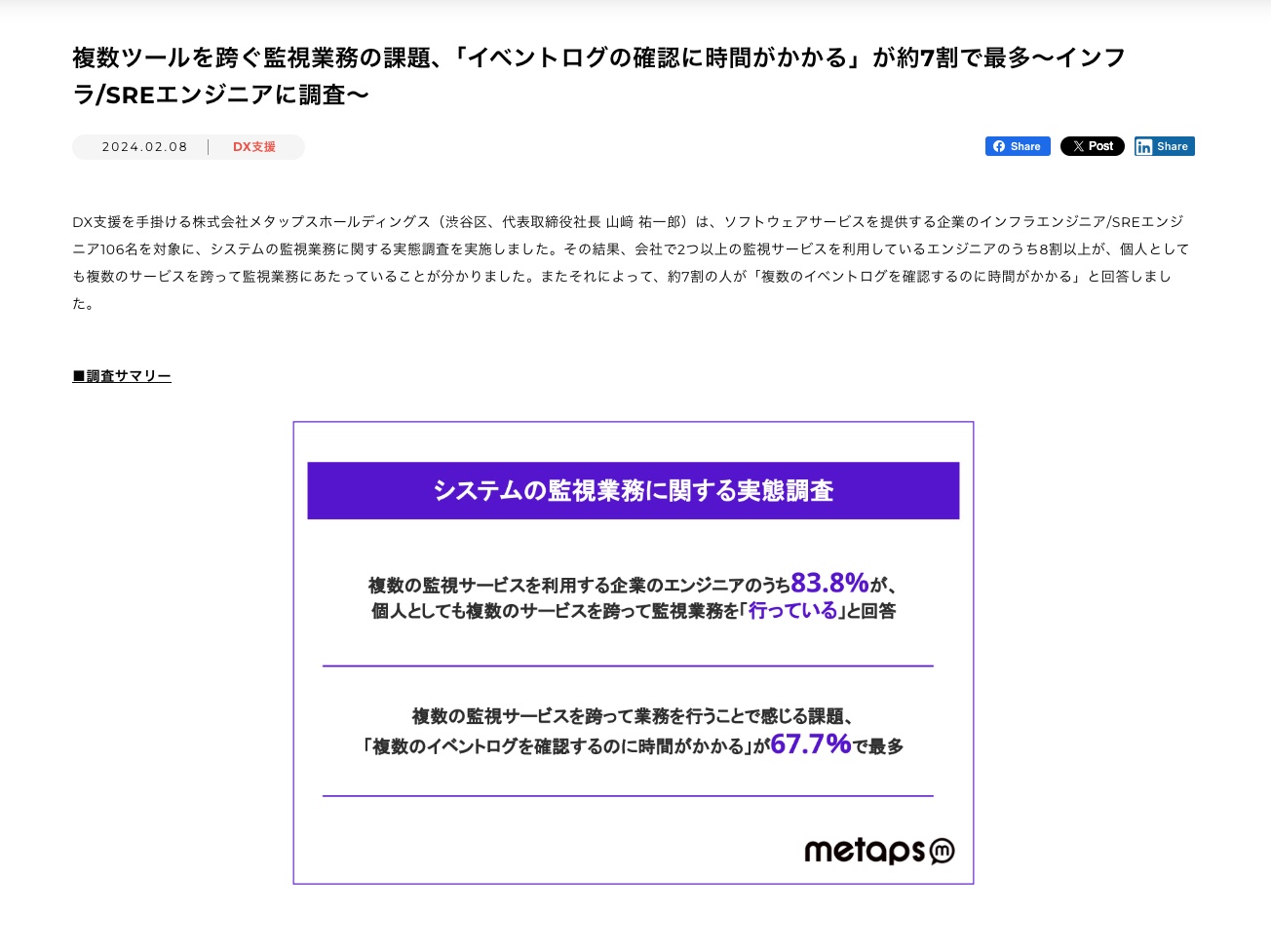

普段、インフラ管理を担当しているSREにとって、監視やモニタリングは欠かせない業務です。しかし、DatadogやAWSのイベントログなど、複数のSaaSを横断して監視する作業は非常に時間がかかり、イベントログの見落としが生じやすく、その結果対応が遅れてしまうことがあります。

また、SREをこれから推進しようとする際、モニタリングから始めるケースでも、必要な知見が不足していたり、SREの人材確保が難しく、十分な工数が取れない場合があります。そうした中、「srest」を利用すれば、これらの課題を自動で一元化し、解決してくれるサービスとなっています。

※以下メタップスさんの調査でも紹介されています。

・複数ツールを跨ぐ監視業務の課題、「イベントログの確認に時間がかかる」が約7割で最多~インフラ/SREエンジニアに調査~

あまりイメージが湧かない!と思うかもしれないので、まずはダッシュボードを見ていきましょう。

※今回テストアカウントを作成していただきました!

導入方法

https://docs.srest.io/introduction/event

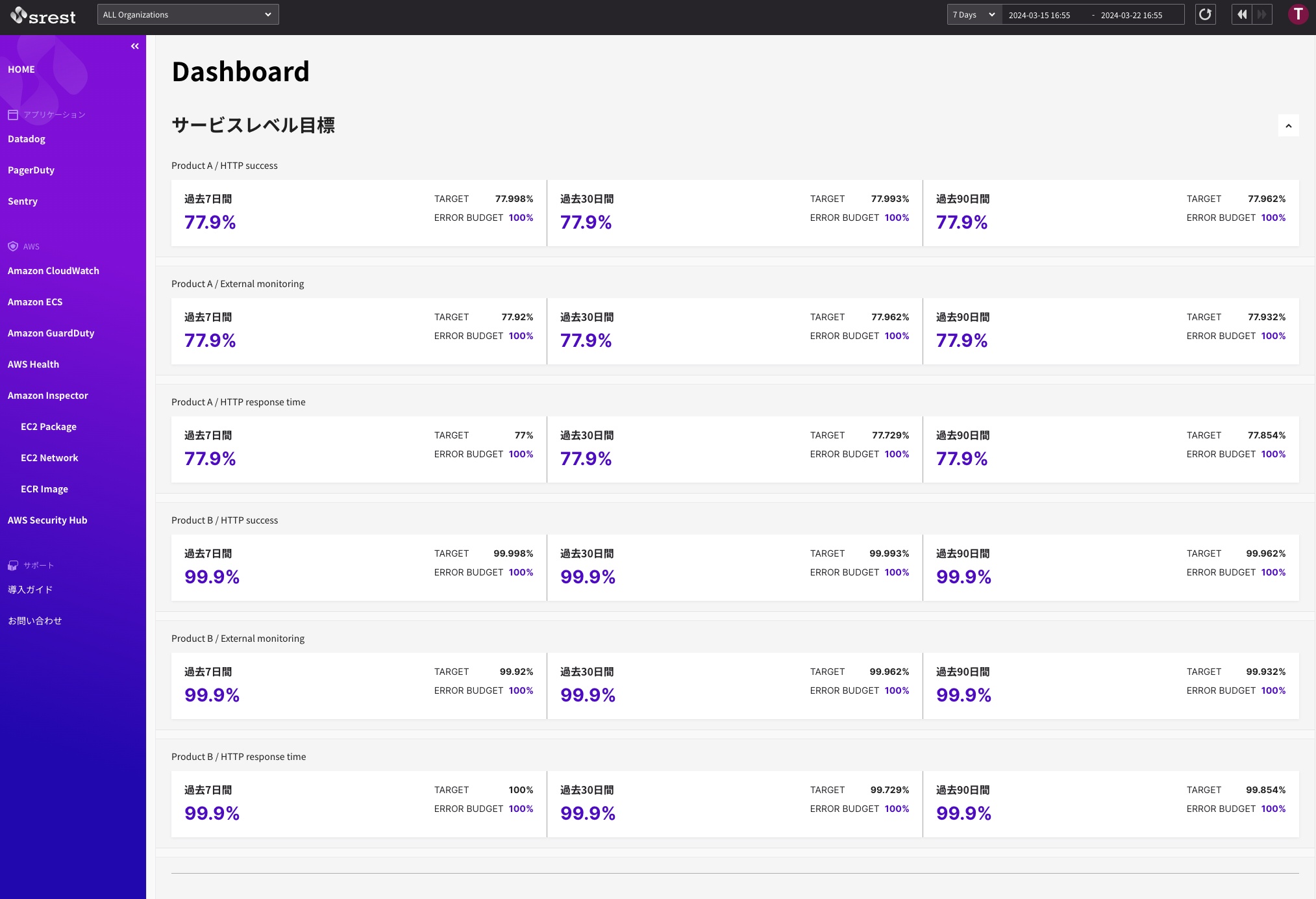

Dashboard

ダッシュボードは非常にシンプルなUIで構成されています。Datadogで設定された「SLO」が表示され、連携するだけで自動的に可視化されます。もちろん、各アプリケーションやサービスのログをカスタマイズして表示することも可能です。続いて、Datadogのアプリケーション欄を詳しく見ていきましょう。

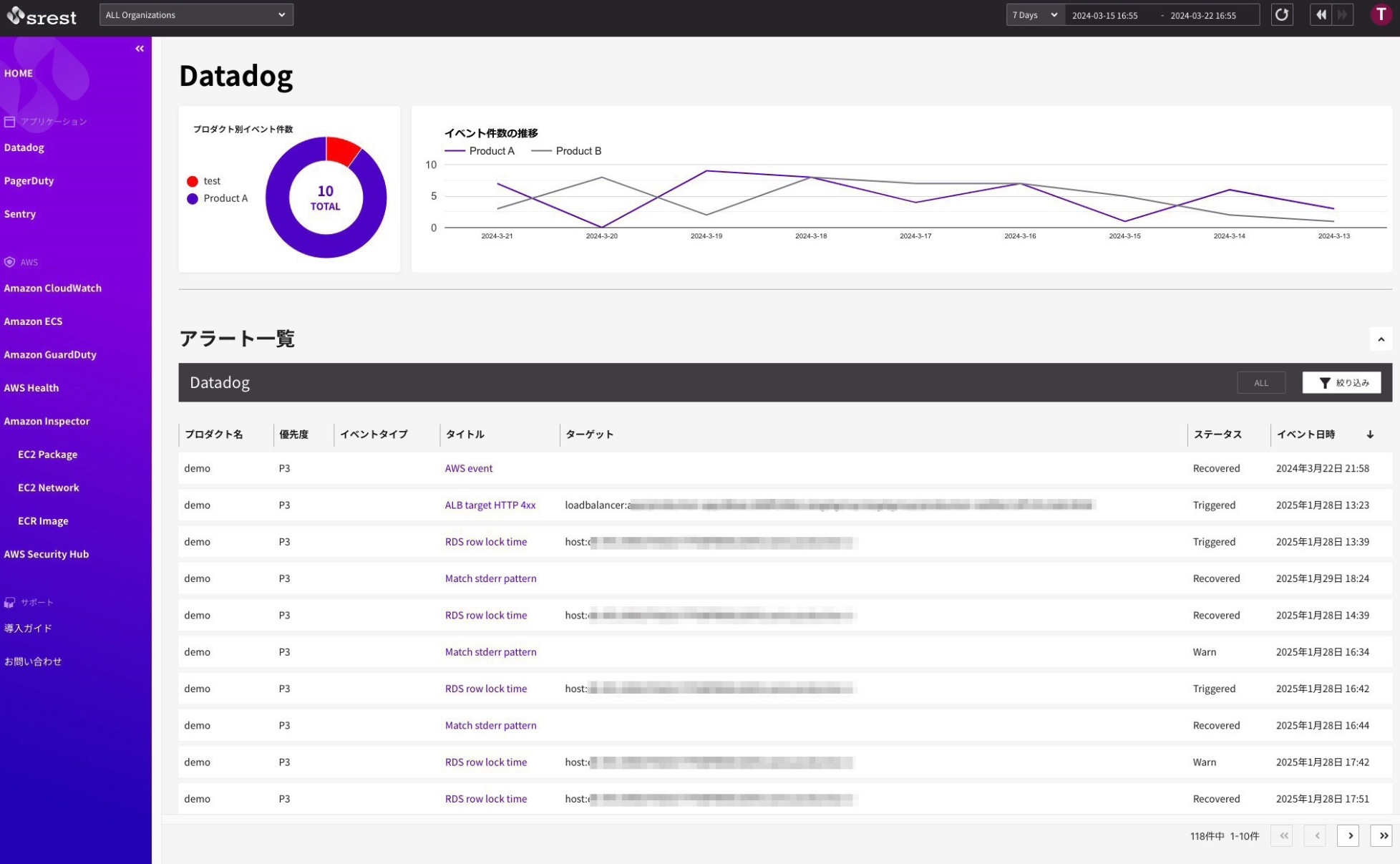

Datadog

Datadogでは設定したアラートの一覧が表示されます。これにより、各プロダクトで注視すべきイベントを簡単に確認できるだけでなく、プロダクト別のイベント件数を円グラフで視覚化することが可能です。この機能により、どのサービスでアラートが最も多く発生しているのかを一目で把握できます。

PagerDutyやSentryも同様なので割愛しますが、次はAWS関連のイベントログを見ていきましょう。

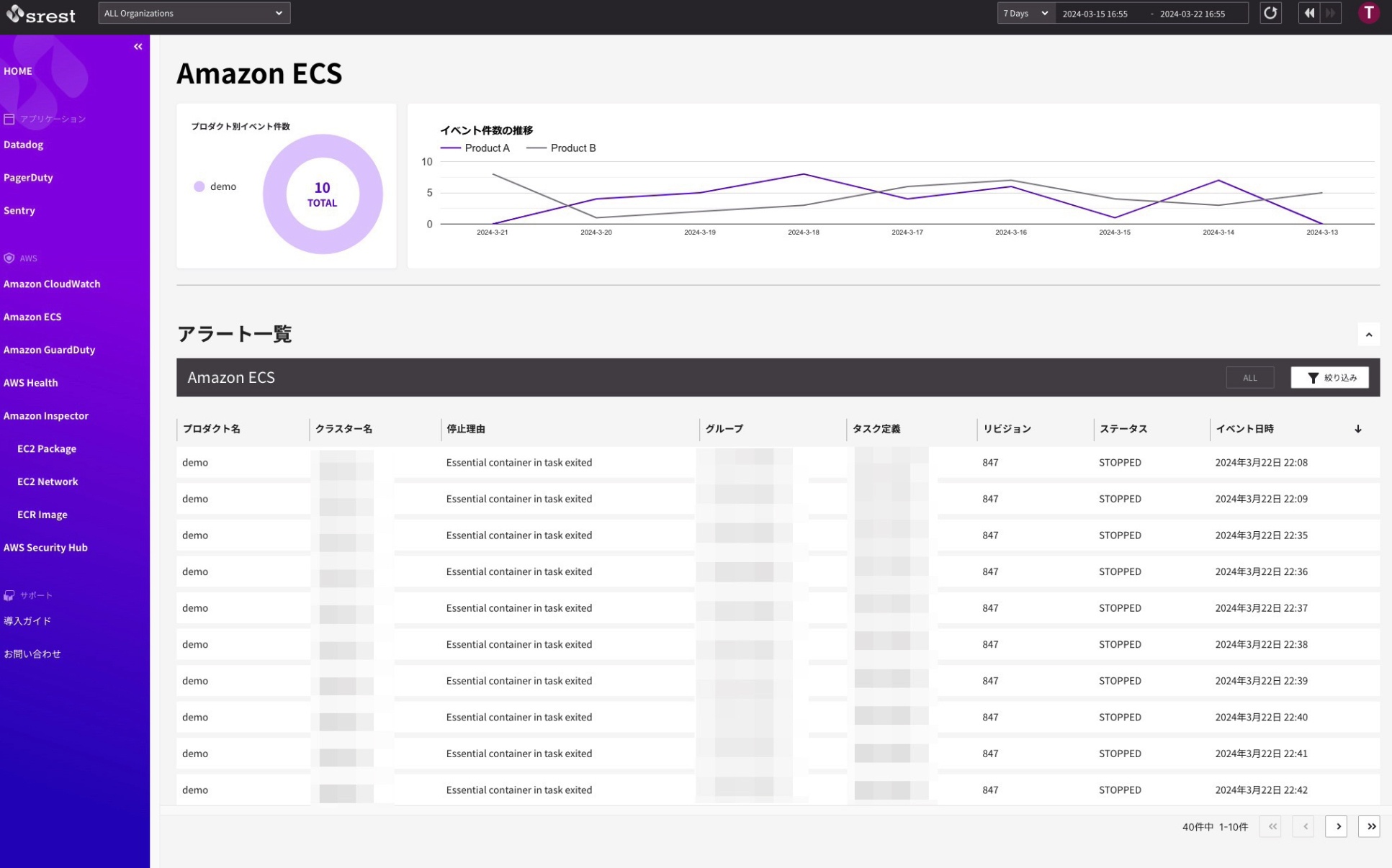

Amazon ECS

ECSではコンテナの異常停止を示す「Essential container in task exited」といったイベントログを確認することができます。多くの場合、コンテナのCPUやメモリ使用状況を監視していても、イベントログの監視を見落としてしまうことがあります。原因調査を早期に発見できるのはいいですね。

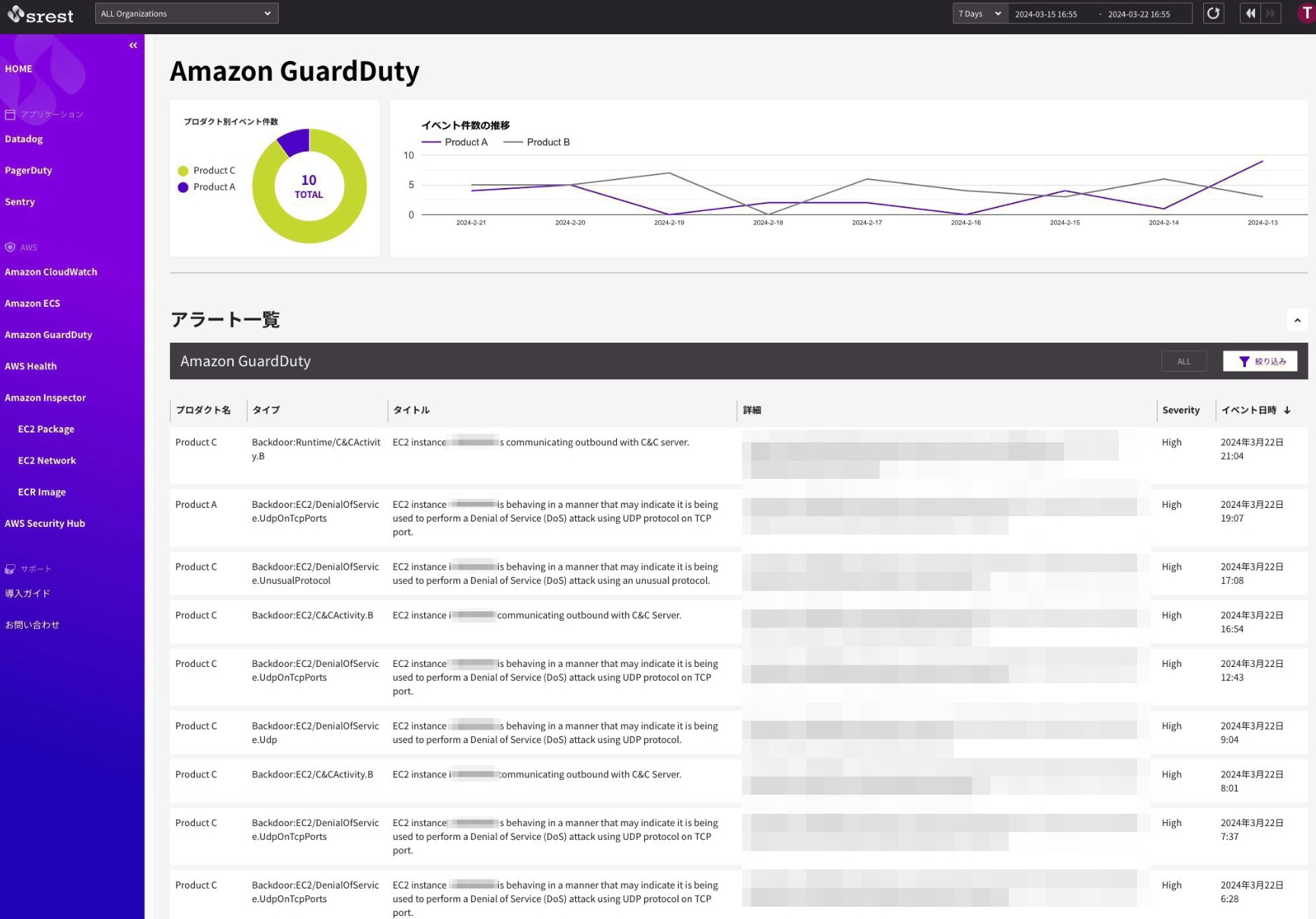

Amazon GuardDuty

GuardDutyはCloudTrailなどのデータソースから収集した情報を分析して、アカウントの乗っ取り、データの漏洩、不正な動作など、様々なセキュリティ脅威を識別することができます。一覧では警告の優先度を絞り込む機能があるため、どの警告に対応すべきか判断しやすくなります。

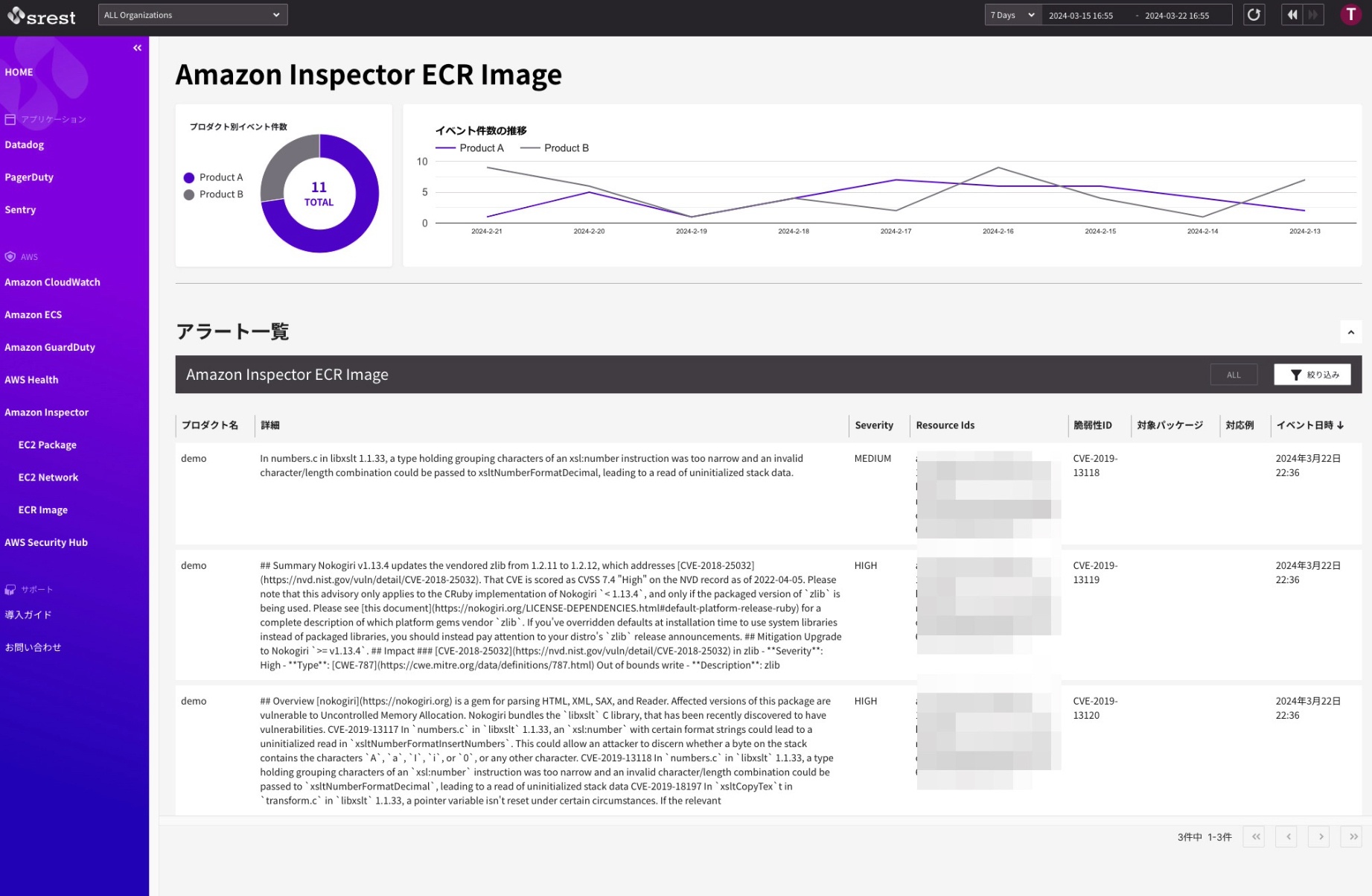

Amazon Inspector ECR Image

Inspectorを利用したECSコンテナイメージのスキャンでは、GuardDutyと同様にセキュリティ上の優先度を設定し、CVE(Common Vulnerabilities and Exposures)に対応する脆弱性IDが確認できます。CVEの詳細ページへ直接リンクできれば便利ですね。

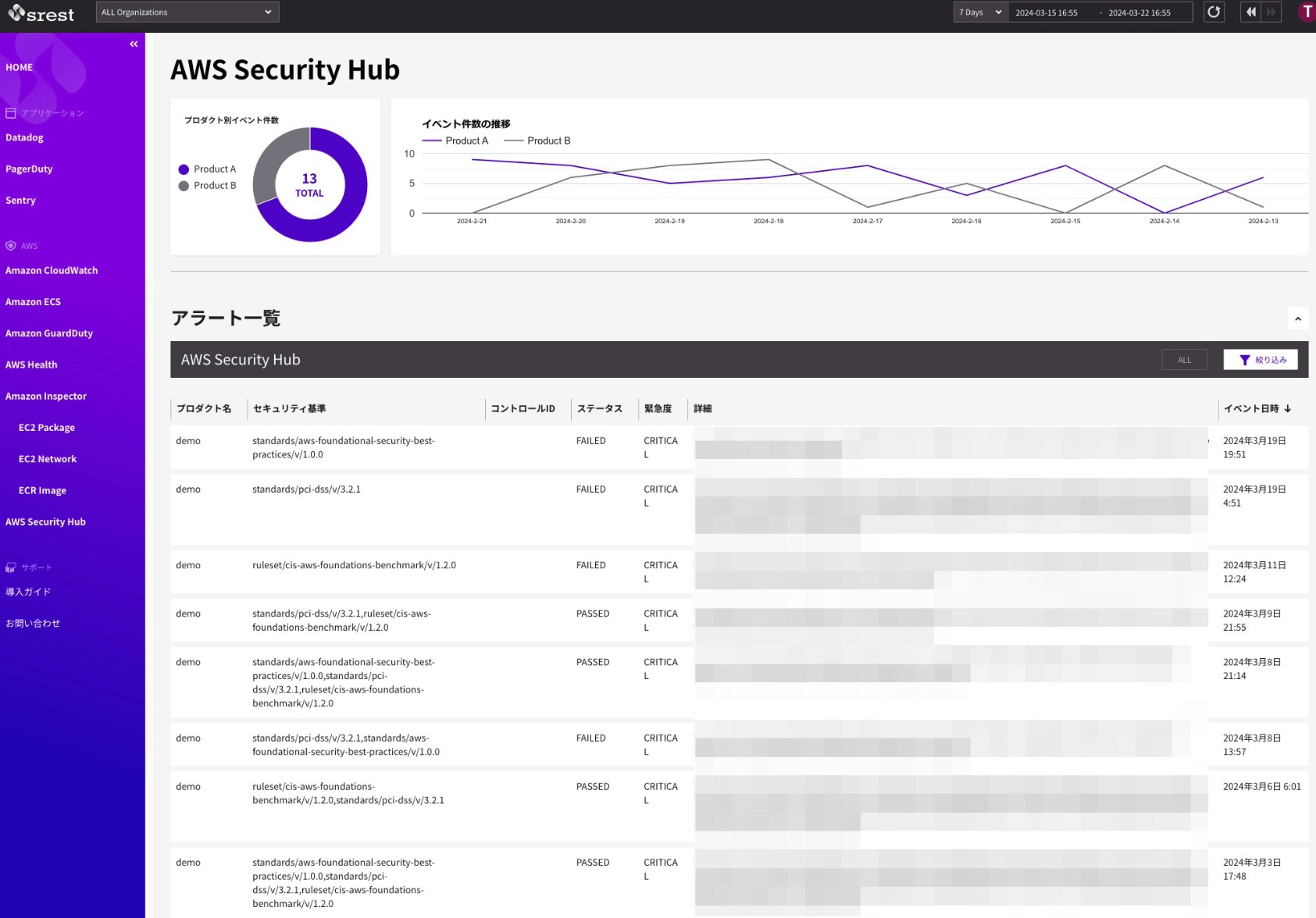

AWS Security Hub

Security HubはGuardDutyやInspectorと同様にセキュリティ基準に基づいたベストプラクティスのチェックを確認できます。一覧化されていることでAWS環境がセキュリティの観点からどのように構成されているかを簡単に把握でき、必要な対策ができそうですね。

まとめ

すごいぞ!

ITインフラ運用の一元監視サービス「srest」がAWS 認定ソフトウェアに~セキュリティ、信頼性、運用優位性を評価~ ー 株式会社メタップスホールディングス https://t.co/1G73It599V

— adachin👾SRE (@adachin0817) March 21, 2024

「srest」を利用することで、各アプリケーションやAWSとの連携により、ダッシュボードの設定に要する手間を省くことができる点が大きな利点だと感じました。さらに、連携したサービスが一元化されているため、複数のSaaSを横断しての運用が不要になるのと、イベントログを見逃すことなく迅速に対応できそうです。

個人的には今後、様々なサービスへの連携と蓄積されたデータを分析し、セキュリティのアプローチなども実現できればサービスの魅力はさらに高まると思いました。

今後のアップデートに期待します!無料期間は7月までとなりますので、気になった方はメタップスホールディングスさん繋げるのでぜひ!

0件のコメント